Hoewel het leren over destructieve computervirussen een onderwerp is dat veel computerliefhebbers interessant vinden, heeft slechts een handjevol van deze fans gehoord van deCIH computer virus. De naam komt niet vaak voor in toplijsten, maar toch heeft deze ravage veroorzakende bedreiging ooit miljoenen computers geïnfecteerd.

We gaan dieper in op deCIH virus' geschiedenis, werking en vernielzucht. We bespreken hoe dit destructieve programma eind jaren 90 is ontstaan, laten zien hoe het werkt en wat je nodig hebt om het te verwijderen en vatten samen wat we van deze bedreiging hebben geleerd.

In dit artikel

Wat is een CIH-virus?

Het CIH-virus is een computerprogramma dat kritieke informatie op geïnfecteerde computers overschrijft en vaak zelfs het BIOS van het systeem vernietigt. Op een gegeven moment verspreidde het zich naar meer dan 60 miljoen computers wereldwijd, wat resulteerde in enorme gegevens- en commerciële schade.

Deze destructieve bedreiging dook voor het eerst op in 1998 en zijn beroemde bijnaam, het Tsjernobylvirus, houdt nauw verband met de datum waarop het virus is ontstaan en geactiveerd. Toen dit virus namelijk voor het eerst computers infecteerde, bleef het precies een jaar sluimeren op geïnfecteerde systemen.

Een jaar later activeerde het zichzelf en richtte het een ravage aan op de computer door bestanden te overschrijven en onbeschermde BIOS-chips binnen te dringen. De allereerste triggerdatum was echter 26 april 1999, toevallig de datum van de meltdown van de kernreactor in Tsjernobyl in 1986.

Het CIH computervirus werd gemaakt door Chen Ing-hau, een codeerwonder uit Taiwan en destijds student aan de Tatung Universiteit. Na zijn arrestatie verklaarde Chen dat hij het virus had gemaakt als een uitdaging om arrogante antivirusbedrijven te bewijzen dat hun verdediging zwak was.

Nadat hij het virus op zijn universiteit had verspreid, realiseerde Chen zich de fout die hij had gemaakt en verontschuldigde hij zich bij de universiteit voor de chaos die hij had veroorzaakt. Daarna begon hij samen met een andere student, Weng Shi-hao, een antivirusprogramma te schrijven dat de verspreiding van het CIH-virus zou stoppen en het van geïnfecteerde machines zou verwijderen.

Hoe het CIH computervirus werkt

Nu we meer weten over de geschiedenis en de maker van het CIH computervirus, kunnen we dieper ingaan op hoe deze besmettelijke bedreiging werkt. Lees verder voor meer informatie over het aanvalsplan van het CIH computervirus en de verwoestende sporen die het achterliet op geïnfecteerde machines.

Nadat het CIH-virus een computer heeft geïnfecteerd, sluimert het, zoals gezegd, een jaar lang op het geïnfecteerde systeem. Sinds het begin in 1998 stond het chaotische stukje code op duizenden computers voordat het geactiveerd werd op 26 april 1999, waarvan we nu weten dat het de eerste trigger was.

Bij de eerste activering richt het CIH-virus een ravage aan door zich te verspreiden via uitvoerbare bestanden. Elke klik om een .EXE-bestand te openen zou het CIH-virus verder verspreiden en het laten nestelen in de vrije ruimte van een ander programma binnen de code, vandaar een andere bijnaam - Spacefiller. Dankzij deze component kon het CIH computervirus langer verborgen blijven dan veel andere destructieve programma's uit die tijd.

Van daaruit zou het virus zijn chaotische component activeren, bestanden beschadigen en zich verder verspreiden. Het zou computerprogramma's en andere bestanden onbruikbaar maken en dan verder gaan naar de opstartschijf van de computer, deze vullen met nullen en enen om je besturingssysteem onbruikbaar te maken.

Bovendien raakte elke flash BIOS-chip die niet was beveiligd met een jumper ook geïnfecteerd, waardoor vaak de hele computer onbruikbaar werd.

Het CIH-virus uitschakelen

Eind jaren negentig was het omgaan met het CIH-virus een nachtmerrie. Computergebruikers hadden geen idee waar ze mee te maken hadden, ze verloren snel hun vitale bestanden en bleven achter met een onstartbaar besturingssysteem of een volledig onbruikbare computer die niet eens meer aanging.

Hoewel het CIH-virus alleen Windows 95- en Windows 98-computers infecteerde, verschenen er later ook verschillende versies van dit destructieve computerprogramma. Deze versies, en vele andere virussen, bestaan ook voor Windows 10 en 11. Daarom is het noodzakelijk om een volledig arsenaal aan praktische manieren te hebben om deze bedreiging uit te schakelen:

- Het virus identificeren –Weten welk virus je computer infecteert is de eerste, allerbelangrijkste stap in het effectief behandelen van de infectie. Je moet een speciale antivirusscanapplicatie gebruiken die je systeem efficiënt kan controleren en het virus kan herkennen door het te vergelijken met bekende applicaties in de database.

- Ontkoppel de geïnfecteerde computer – Aangezien het CIH-virus zich kan verspreiden via .EXE- en .SCR-bestanden, is het verwijderen van randapparatuur zoals USB's en externe opslagstations en het loskoppelen van de machine van het netwerk een belangrijke stap in het verminderen van de verspreiding van deze dreigende infectie.

- Het BIOS herstellen – Meestal verspreidde het virus zich naar de flash BIOS-chip van de geïnfecteerde computer, waar het zich ingroef en de machine onbruikbaar maakte. Als dat gebeurt, is de enige manier om de functionaliteit van je computer te herstellen de inhoud van de BIOS-chip te herstellen.

- Krijg weer toegang tot Windows en installeer beveiligingsapps – Nadat je het BIOS van de computer hebt hersteld, kun je Windows herstelschijven en USB's gebruiken om de opstartsector van het besturingssysteem te herstellen en je Windows-installatie te laden. Op dat moment kun je antivirussoftware en hulpprogramma's voor het verwijderen van malware installeren.

- Het infectieuze virus verwijderen –Als je eenmaal betrouwbare en toegewijde antivirusprogramma's, kun je overgaan tot het verwijderen van de besmettelijke toepassing en het herstellen van de orde in je Windows-besturingssysteem. Het gebruik van meerdere antivirustools wordt tijdens deze stap sterk aanbevolen.

- Schadelijke tools verwijderen – Although unlikely, the CIH virus might have infiltrated various other applications on your computer or installed additional malicious programs on your machine. Deze moeten ook volledig worden verwijderd en antivirussoftware kan hierbij aanzienlijk helpen.

- Het hele systeem controleren – Als je het CIH-virus en de beschadigde apps hebt verwijderd, moet je opnieuw antivirusscan-apps uitvoeren om te bevestigen dat je computer vrij is van het destructieve virus en schadelijke onderdelen die chaos kunnen veroorzaken aan je gegevens.

Wat we hebben geleerd van het CIH-virus

De reden waarom het CIH-virus niet op veel lijsten van de gevaarlijkste computervirussen voorkomt, is dat het pas eind jaren negentig actief was en de maker ervan hielp bij het maken van de oplossing ervoor. Het CIH-virus en zijn opvolgers vormen echter ook een waardevolle les met betrekking tot cyberbeveiliging, virussen, en malware .

Groei van bewustzijn over cyberbeveiliging

Vóór het CIH-virus was er niet veel bekend over de constante dreiging die op de loer lag in het online rijk. De gelukzalige onwetendheid was op zijn hoogtepunt en computerfanaten surften zorgeloos over het web. Het verschijnen en de verspreiding van het CIH computervirus veranderde de online wereld echter ingrijpend.

Zowel onafhankelijke websurfers als miljardenbedrijven begonnen cyberbeveiliging veel serieuzer te nemen. Gebruikers waren zich nu bewuster en voorzichtiger over de websites die ze bezochten, de bestanden die ze downloadden en de beeldnamen waarop ze klikten. Er was ook een enorme stijging in de verkoop van antivirussoftware en tools voor het verwijderen van malware. Iedereen heeft deze apps gedownload om zijn vitale gegevens te beschermen.

Bedrijven begonnen ook zwaar te investeren in cyberbeveiligingsteams en onderzoeks- en ontwikkelingsprogramma's voor bescherming tegen malware. Het aantal banen voor beveiligingsonderzoek steeg enorm en er werd een nieuw bedrijfsbeleid geïntroduceerd waarbij deze onderzoekers veiligheidslekken in de verdediging van het bedrijf konden rapporteren.

Verantwoorde openbaarmaking

Hoewel de term Responsible Disclosure misschien onbekend klinkt, is het in de praktijk een beleid dat bedrijven helpt om te gaan met kwetsbaarheden of bugs in hun systemen. Namelijk, wanneer een beveiligingsonderzoeker een gat in uw applicatie vindt, is hij wettelijk verplicht dit te melden door contact op te nemen met uw bedrijf.

Als het beveiligingsteam van een bedrijf echter geen contact opneemt of de bug negeert, kan de beveiligingsonderzoeker zich tot het publiek wenden en de ontdekte kwetsbaarheid publiceren. Dit beleid staat bekend als een Full Disclosure en zorgt voor onnodige druk op het beveiligingsteam van het bedrijf, dat waarschijnlijk in paniek rondrent om te proberen de kwetsbaarheid van de app te verhelpen.

Om dat te voorkomen, implementeren verschillende bedrijven een Responsible Disclosure-beleid, waarbij onafhankelijke onderzoekers snel contact kunnen opnemen met het beveiligingsteam van het bedrijf en inbreuken effectief kunnen melden zonder paniek te veroorzaken of het publiek op de hoogte te stellen. Op die manier kan het bedrijf het patchingproces rustig in gang zetten zonder zich al te veel zorgen te maken over negatieve pers of mogelijke hacks.

Het belang van veilige gegevens

Computervirussen en malware vormen een constante bedreiging in de online wereld en veroorzaken grote chaos. Bovendien vormen ze ook een aanzienlijk risico voor de integriteit en veiligheid van uw vitale gegevens.

Gelukkig bestaan er professionele hulpmiddelen voor gegevensherstel die wonderen verrichten in dit soort situaties. Wondershare Recoverit is zo'n applicatie waarmee je je kostbare bestanden kunt herstellen in het geval van een malware-infectie, zelfs als je geen back-up hebt.

Wondershare Recoverit's gedetailleerde scan en herstel algoritme maakt het vinden van bestanden die verloren zijn gegaan door malware aanvallen een fluitje van een cent. Binnen enkele minuten vindt en vindt de app foto's, muziek, documenten en video's die je dierbaar zijn, omdat het meer dan 1.000 bestandstypen en 2.000 opslagapparaten ondersteunt.

Dit moet je doen:

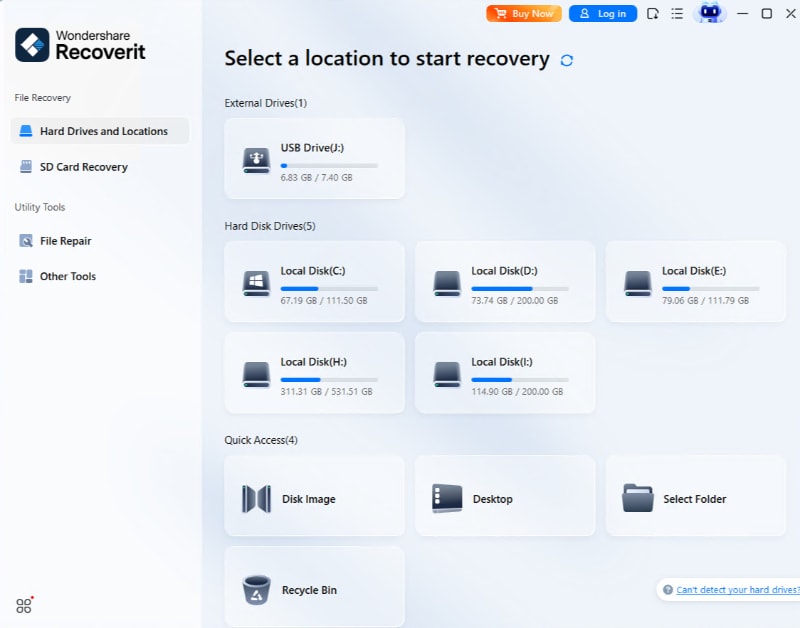

- Start de applicatie en klik op Harde schijven en locaties.

- Selecteer de geïnfecteerde schijfstation. (In de meeste gevallen zal dit de besturingssysteem schijf zijn, maar het kan zijn dat u Wondershare Recoverit op andere schijven moet uitvoeren als de infectie zich heeft verspreid.

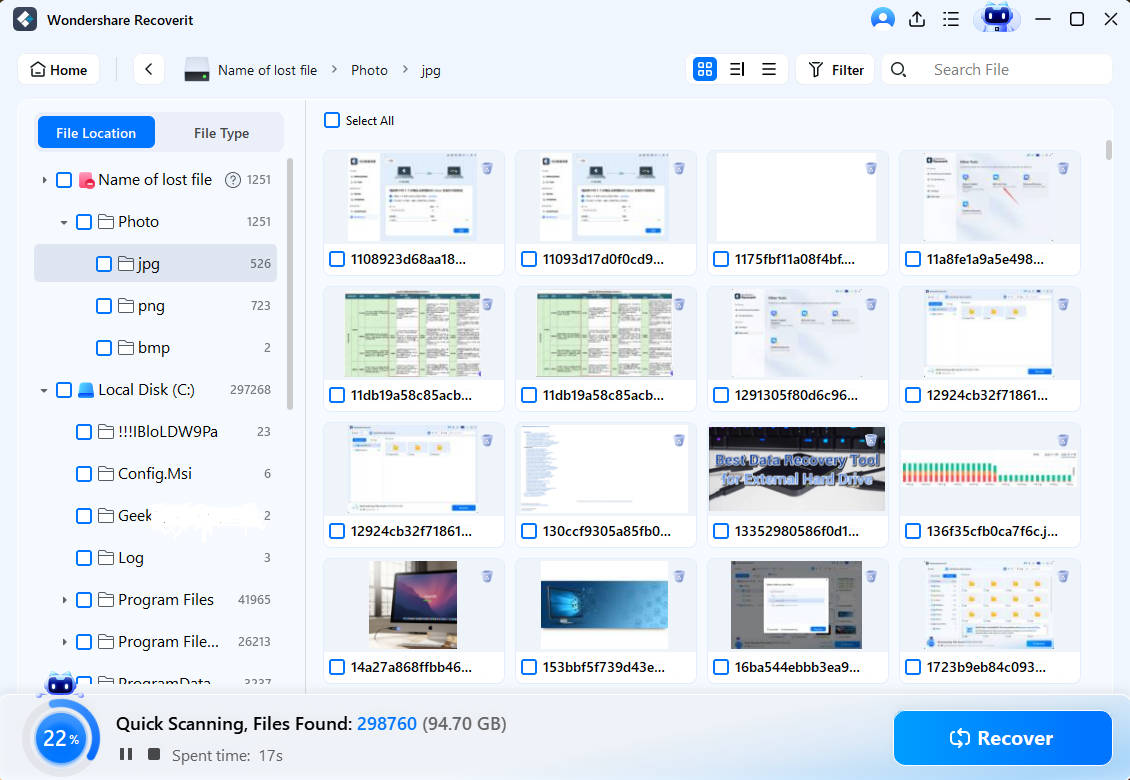

- De app begint onmiddellijk de geselecteerde schijf te scannen op zoek naar verloren bestanden.

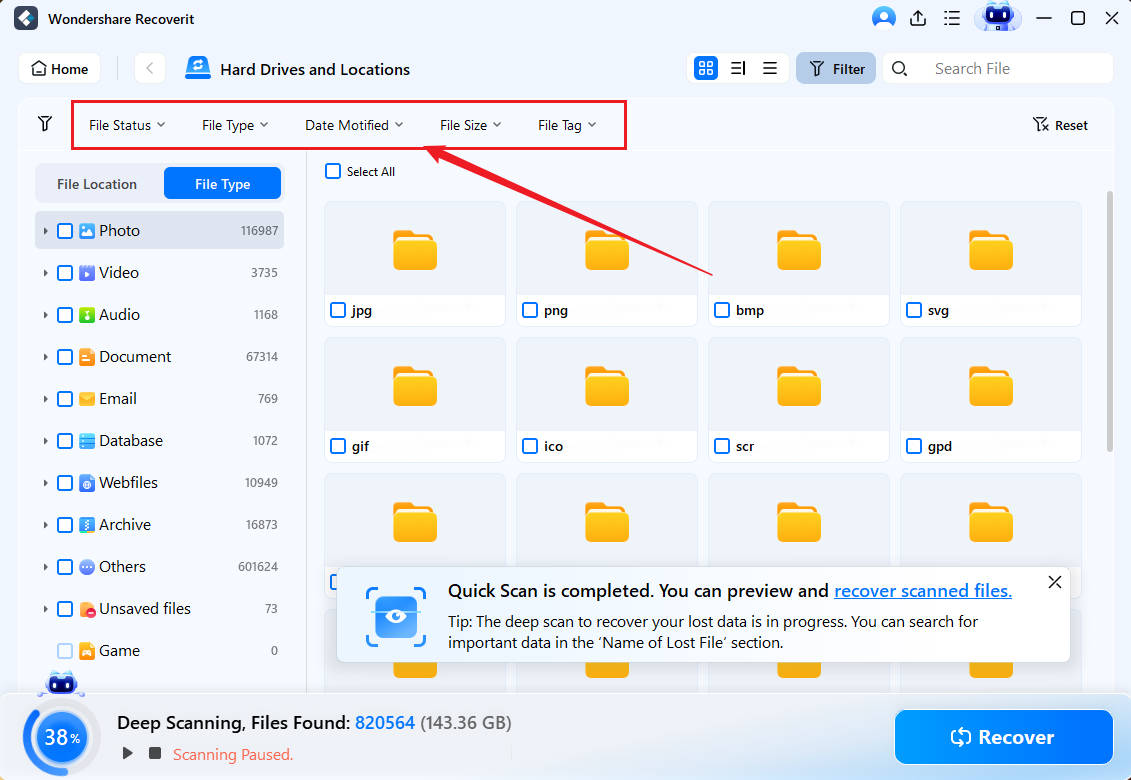

- Het toevoegen van filters voor bestandsgrootte en -type kan de scan versnellen, terwijl het toevoegen van trefwoorden kan helpen bij het zoeken naar specifieke bestanden.

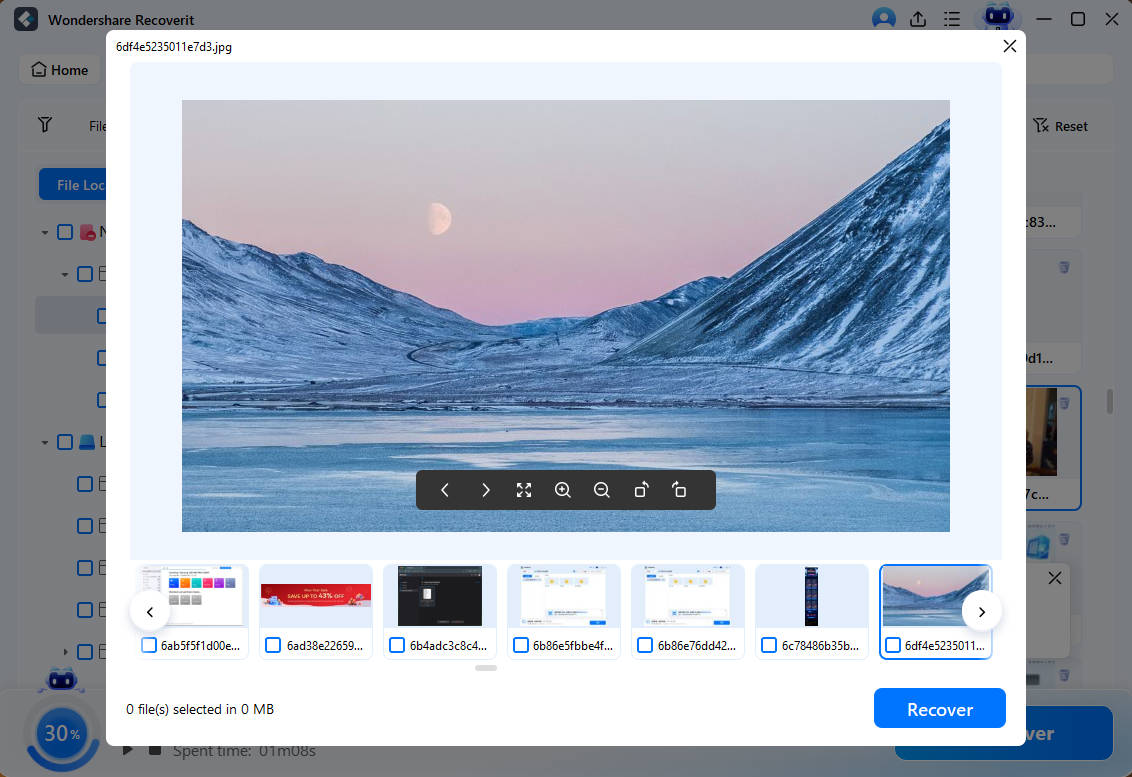

- Met de voorbeeldfunctie kun je de ontdekte bestanden controleren voordat je ze herstelt.

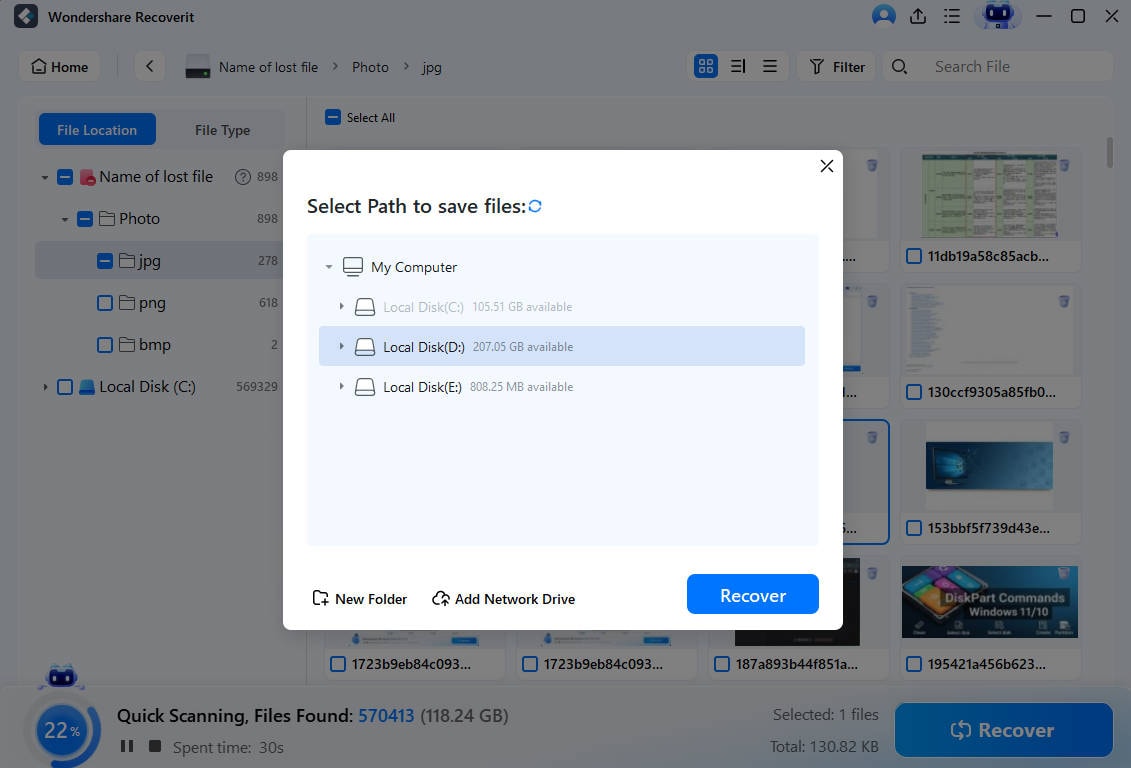

- Als je tevreden bent met de gevonden gegevens, kun je de scan pauzeren of stoppen en de bestanden die de app heeft gevonden herstellen door te klikken op de knopherstellen knop.

Conclusie

Het CIH-computervirus veroorzaakte eind jaren negentig chaos en leidde tot miljarden dollars schade en enorm gegevensverlies. Het verschijnen ervan markeerde een keerpunt in het bewustzijn over cyberbeveiliging, dat omhoog schoot nadat gebruikers en bedrijven de catastrofale gevolgen van dit destructieve hulpmiddel zagen. Bedrijven introduceerden een Responsible Disclosure-beleid waarin onafhankelijke beveiligingsonderzoekers hun bevindingen konden rapporteren.

Sinds die dag is de constante online dreiging actief gebleven en heeft geleid tot de opkomst van data recovery tools, zoals Wondershare Recoverit, die je vitale gegevens kunnen terughalen in het geval van een virus infectie.

FAQ

-

Hoe kan ik de symptomen van een computervirusinfectie opmerken?

Hoewel verschillende computervirussen zich verschillend gedragen, lijken de eerste symptomen bij veel malware-infecties op elkaar. Schadelijke taken kunnen bijvoorbeeld verschijnen in Taakbeheer van je computer.

Het herkennen van de achtergrondtaken die wel en niet op je computer zouden moeten staan, is van vitaal belang om de eerste tekenen van een computerinfectie te herkennen. Veel computervirussen vullen ook je opslagschijven met rotzooi, en je kunt merken dat je HDD of SSD in een alarmerend tempo vol raakt.

-

Kan ik het virus uit het BIOS van de computer verwijderen?

Een handvol malware-apps kan zich ingraven in de meest basale software van je pc - het BIOS, waardoor deze firmwarevirussen nog gevaarlijker en moeilijker te verwijderen zijn. Antivirussoftware vindt deze vaak niet eens, omdat veel software alleen het besturingssysteem controleert.

Om ze te elimineren, moet je de schijfstations van je computer verwijderen en een BIOS flashtool van de website van de moederbordfabrikant gebruiken, die je vervolgens op een CD of een USB kunt zetten en het BIOS opnieuw kunt flashen naar de nieuwste stabiele versie.

-

Op welke andere computervirussen en malware moet ik letten?

Hoewel we een paar voorbeelden hebben genoemd van gevaarlijke computerprogramma's die zich kunnen vermenigvuldigen en een ravage kunnen aanrichten op een geïnfecteerd systeem, liggen er nog meer op de loer in de online hoeken. Bijvoorbeeld wormen als Code Red, Sobig en Storm Worm, maar ook ransomware als Locky, CryptoLocker en Storm Worm. WannaCry,zijn allemaal het vermelden waard.

Ongeacht de infectie die je ervaart, blijft het virusverwijderingsproces vergelijkbaar met het proces dat we hierboven hebben beschreven.