Terwijl we uren kijken naar entertainment op het internet, zijn er risico's die schade kunnen toebrengen aan miljoenen apparaten. Deze virussen en malware hebben de macht om onze computers te vernietigen, vertrouwelijke gegevens te stelen, waardevolle gegevens te oogsten en schade toe te brengen ter waarde van miljarden dollars. De kwaadaardige evolutie van de tegenstanders zorgt voor een verslechtering van de situatie.

In het overzicht van de nieuwste computervirussen en malware van vandaag bekijken we hoe deze digitale bedreigingen zich in de loop der jaren hebben ontwikkeld, geven we een overzicht van en leggen we uit hoe nieuwe computervirussen werken en laten we zien hoe je je gegevens kunt beschermen tegen recente computervirussen en malware.

In dit artikel

De steeds veranderende bedreigingen van computervirussen

Malware en virussen hebben in de loop der jaren een enorme ontwikkeling doorgemaakt, net als onze apparaten en de verdediging tegen cybercriminaliteit. Ze vormen nu een grotere bedreiging dan vroeger, omdat veel malware onze beveiliging kan omzeilen en onze computers kan infecteren.

Van daaruit kunnen ze onze systemen vernielen door belangrijke bestanden te versleutelen, vertrouwelijke informatie te stelen en onze financiën te schaden.

De nieuwste virus- en malwarebedreigingen voor de computer

Hieronder vind je een lijst met actuele virus- en malwarebedreigingen. Als je weet hoe ze werken, kun je je er beter tegen verdedigen.

Mindware

Mindware, een ransomware-bedreiging die behoort tot de SFile-familie, is hoogstwaarschijnlijk slechts een rebranding van een reeds bestaande virusstam. Er gaan geruchten dat dit onlangs ontdekte, destructieve virus in 2022 een nieuw merk kreeg en in verband wordt gebracht met een oudere, bekende hackersgroep.

Met behulp van een dubbele afpersingstactiek versleutelt de nieuwe ransomware gegevens en dreigt deze te publiceren als het slachtoffer niet betaalt. Omdat de slachtoffers meestal bedrijven zijn die niet kunnen riskeren dat hun gevoelige informatie openbaar wordt gemaakt, dragen zij meestal de financiële lasten.

Clop Ransomware

De Clop ransomware richt zich voornamelijk op onbeveiligde systemen en kan je gevoelige gegevens ruïneren als het je pc aantast. Het hulpprogramma behoort tot de Cryptomix ransomware familie, en het is een gevaarlijke code die de instellingen van je browser wijzigt, zich verbergt voor antivirusprogramma's en gebruik maakt van Advanced Encryption Standard (AES) codering om gegevens te versleutelen.

Gelukkig voor mensen staat Clop erom bekend alleen op het grote wild te jagen. Over welke Clop-variant we het ook hebben, organisaties en bedrijven zijn altijd het doelwit van de ransomware. De extensies die veel van deze varianten aan de bestanden toevoegen, zoals "Cllp", ".Cllp", ".C_L_O_P", "Cl0pReadMe.txt", enzovoort, maken ze gemakkelijk te identificeren.

Foto's, video's en documenten hebben vaak een.CLOP of.CIOP bestandsextensie nadat de gegevens zijn versleuteld, waardoor de onbetaalbare gegevens van het bedrijf onleesbaar worden. Om deze bestanden te ontgrendelen, moeten ze veel losgeld betalen en zelfs dan is er geen garantie dat de hackers de ontsleuteling ook echt zullen voltooien.

RaaS

Veel bedrijven die Ransomware as a Service (RaaS) aanbieden, zijn te vinden op het dark web, of de schaduwzijde van het internet. Deze ransomware die tegen betaling kan worden gebruikt, kan door klanten worden gekocht om de computers van andere gebruikers aan te vallen. RaaS heeft de volgende verdienmodellen:

- Een eenmalige aankoop van ransomware zonder winstdeling van het losgeld;

- Een vast maandelijks abonnementsgeld

- Programma's waarbij affiliates de ontwikkelaar van de ransomware 20-30% van hun winst geven;

- Een winstdelingsmodel waarbij ontwikkelaars en klanten de losgeldbetalingen delen.

De ransomware-industrie heeft een snelle groei doorgemaakt, met meer dan 20 miljard dollar aan winst op losgeld in 2020. Enkele van de RaaS-bedreigingen die verantwoordelijk zijn voor deze winsten zijn Locky, Goliath, Encryptor, Jokeroo, Hive, REvil, LockBit en Dharma; er zijn echter ook andere RaaS-voorbeelden.

Net als andere vormen van ransomware dringen deze goed gemaakte programma's computers binnen, versleutelen bestanden en richten zich op de documenten, afbeeldingen en video's van de gebruiker. Daarna kunnen de aanvallers geld eisen om je gegevens te ontsleutelen, maar niets houdt ze tegen om hun kwaadaardige plannen uit te voeren, zelfs niet nadat je ze geld hebt gegeven.

Valse OS-updates

Deze ransomware, die deel uitmaakt van de Void Crypt-familie, voert de bedoelde functie uit. Het virus doet zich voor als de meest recente set Windows-updates om computergebruikers te verleiden deze te installeren. Het moedigt gebruikers aan om snel te handelen en de app meteen te downloaden.

Windows-updates worden niet geleverd in de vorm van uitvoerbare bestanden, wat het herkennen van valse en kwaadaardige updates makkelijker maakt. Het is echter nog steeds riskant, omdat veel mensen geïnfecteerd raken met deze ransomware die verborgen is en hun persoonlijke informatie versleutelt terwijl hackers betaling eisen.

Onyx

Onyx is een zeer gevaarlijke bedreiging die je niet op je computer wilt. Het werd ontdekt in 2022 en is gebaseerd op de CONTI ransomware. Gegevens worden versleuteld en slachtoffers moeten losgeld betalen om de ontsleutelingssleutel te ontvangen.

Onyx is uniek onder de ransomware vanwege zijn versleutelingstechniek. Dat wil zeggen, bestanden tot 2MB kunnen alleen worden versleuteld door de kwaadaardige tool. Nadat Onyx deze bestanden heeft versleuteld met AES+RSA algoritmen, krijgen de bestanden de ".ampkcz" extensie. Het virus maakt ook een ReadMe.txt-bestand aan om zijn slachtoffers te informeren dat hun systeem is aangetast.

Alles groter dan 2MB wordt echter overschreven met rotzooi, waardoor het onbruikbaar of helemaal ontoegankelijk wordt. Je kunt niets herstellen dat groter is dan 2MB en je kunt alleen de kleinste bestanden ontsleutelen, zelfs als je de aanvallers achter Onyx betaalt.

Zeus Gameover

Zeus Gameover is een soort malware die zich verspreidt via e-mails en omdat de meeste ontvangers het e-mailadres of de naam van de afzender niet lezen voordat ze op een bijlage klikken, kan het ontvangers zeer snel infecteren. De malware kan onafhankelijke servers aanmaken om met de aanvaller te communiceren zodra het zich heeft verspreid, waardoor gecentraliseerde servers worden omzeild.

Nadat Zeus Gameover je computers heeft geïnfecteerd, zoekt het naar bankgegevens, neemt het je inloggegevens over en rapporteert het terug aan de hackers via aparte servers. Vanaf dat punt hebben de hackers drie opties: al je geld afpakken, geleidelijk je bankrekening leeghalen zodat je het niet merkt of je bankgegevens verkopen op het dark web.

Nieuws Malware

Baanbrekend nieuws is een enorme bron van clicks of views. Hackers zijn zich hiervan bewust en er zijn talloze voorbeelden van gebruikers die hun apparaten infecteren nadat ze op een visueel aantrekkelijke video hebben geklikt of over een opmerkelijke wereldgebeurtenis hebben willen lezen.

In het bijzonder maken kwaadwillenden vaak websites die actuele gebeurtenissen presenteren of sturen ze e-mails met dubieuze afbeeldingsnamen die lezers naar een bijgewerkte versie van een boeiend verhaal leiden. Als je op deze afbeeldingsnamen klikt, wordt de computer van de lezer natuurlijk meteen geïnfecteerd.

IoT-aanvallen

Een ecosysteem dat bekend staat als het Internet of Things (IoT) bestaat uit een toenemend aantal van onze apparaten die voortdurend met elkaar verweven en verbonden zijn met het internet. Slimme thermostaten, camera's en koelkasten zijn erg handig, maar ze vormen ook een serieus beveiligingsrisico waar hackers misbruik van kunnen maken.

In dit ecosysteem kan het in gevaar brengen van één defect apparaat een groot aantal andere apparaten uitschakelen, waardoor je met een geïnfecteerd systeem komt te zitten. Cybercriminelen kunnen nog een heleboel andere dingen doen, zoals de temperatuur in je kamer veranderen om je hoofd op hol te brengen of je privégegevens stelen terwijl je slaapt.

AI-aanvallen

Kunstmatige intelligentie heeft de afgelopen jaren veel vooruitgang geboekt, waardoor ons leven eenvoudiger is geworden. Hackers hebben het echter ook gemakkelijker om kwaadaardige tools te ontwikkelen omdat geavanceerde AI-systemen snel zwakke plekken kunnen identificeren en het meest effectieve aanvalsplan kunnen bepalen.

Het kost tegenwoordig bijvoorbeeld maar een paar seconden om een phishing-aanval te lanceren. AI-engines, zoals WormGPT, kunnen uitgebreide berichten schrijven, echt lijkende webpagina's maken en e-mails naar duizenden mensen sturen. Door hun authentieke uiterlijk kunnen hackers nu gemakkelijk je inloggegevens of gevoelige informatie bemachtigen, waardoor het veel gemakkelijker wordt om slachtoffer te worden van een dergelijke aanval.

Cryptojacking

De term "cryptojacking", een combinatie van de woorden "cryptocurrency" en "hijacking", beschrijft veel over de aard van de digitale bedreiging. Het virus gebruikt je computer in feite als een mijnplatform om cryptocurrency te delven. Het installeert zichzelf meestal via een ander programma of een andere browser en gebruikt de bronnen van je computer om cryptocurrency te delven voor de aanvaller.

Cryptojacking-virussen kunnen je elektriciteitsrekening drastisch verhogen en ervoor zorgen dat je apparaten veel trager werken, ook al zijn ze niet zo schadelijk of kwaadaardig als sommige andere items op deze lijst. Het gebruikt de onderdelen en verwerkingskracht van je computer om er een zombiecomputer van te maken die cryptocurrencies mined.

Sociale techniek

Sinds cyberbeveiligingssoftware steeds effectiever en krachtiger is geworden in het verijdelen van cyberaanvallen, hebben veel hackers en vijandige organisaties hun aandacht verlegd naar de enige overgebleven zwakte die ze hebben: mensen.

Dat is het belangrijkste idee achter social engineering, een hackingtechniek waarbij iemand wordt misleid en gemanipuleerd om toegang te krijgen tot een computersysteem en belangrijke gegevens. Hackers kunnen valse e-mails, telefoongesprekken en applicaties gebruiken om mensen te verleiden tot het onbedoeld vrijgeven van persoonlijke informatie of inloggegevens.

Met deze gegevens in de hand kunnen ze de werkplek van de onfortuinlijke werknemer binnendringen en ze gebruiken om geld te stelen, een ravage aan te richten of zelfs hele bedrijven ten val te brengen.

Jezelf beschermen tegen nieuwe computervirussen en malware

Het is belangrijk om in gedachten te houden dat er weliswaar een lange lijst is van nieuwe digitale bedreigingen die zich de afgelopen jaren hebben ontwikkeld en hun vakmanschap hebben aangescherpt, maar dat deze infecties ook kunnen worden voorkomen. Hier is een lijst met bronnen en advies over het beschermen van gevoelige gegevens en het verbeteren van de beveiliging van je apparaten.

🔋Gebruik een betrouwbaar antivirusprogramma

Antivirusen anti-malwaretools vormen de eerste verdedigingslinie tegen bedreigingen vanuit de digitale wereld. Daarom is het kiezen van een geschikt antivirusprogramma en het gebruik van een programma van een gerenommeerde ontwikkelaar essentieel om je gegevens te beschermen tegen internetbedreigingen.

🔋Scan apparaten regelmatig

Een geïnstalleerd antivirusprogramma is niet genoeg. Deze tools kunnen je systeem niet beschermen zonder input van de gebruiker, zelfs niet met regelmatige updates of up-to-date malwaredatabases. Je moet ook regelmatig de functies van de software gebruiken om je systeem te scannen.

Het toevoegen van een onbekende USB of externe schijf of het aansluiten op een nieuwe server is ook riskant. Als je het moet doen, moet je deze apparaten op zijn minst scannen met een antivirusprogramma of een antimalwareprogramma. Anders is de kans op infectie ontzettend groot, want zelfs de meest vertrouwde apparaten kunnen al geïnfecteerd zijn door de nieuwste malwarebedreigingen of een trojaans paard.

🔋Een hulpprogramma voor gegevensherstel installeren

Je kunt jezelf niet volledig beschermen tegen online bedreigingen, zelfs niet met betere browserpraktijken en het gebruik van antivirus- of antimalwaresoftware. Hoewel antivirussoftware bescherming kan bieden tegen bekende of recente aanvallen van computervirussen, heeft het ook de neiging om onbekende of nieuw ontdekte malware te omzeilen.

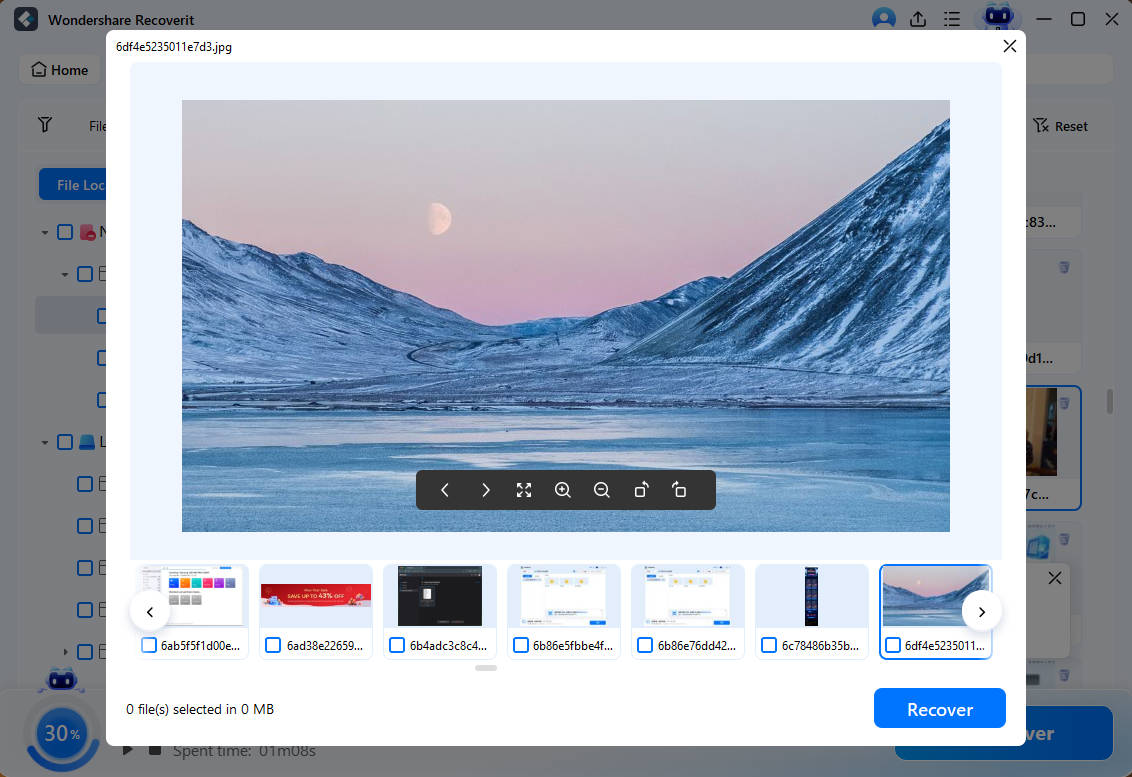

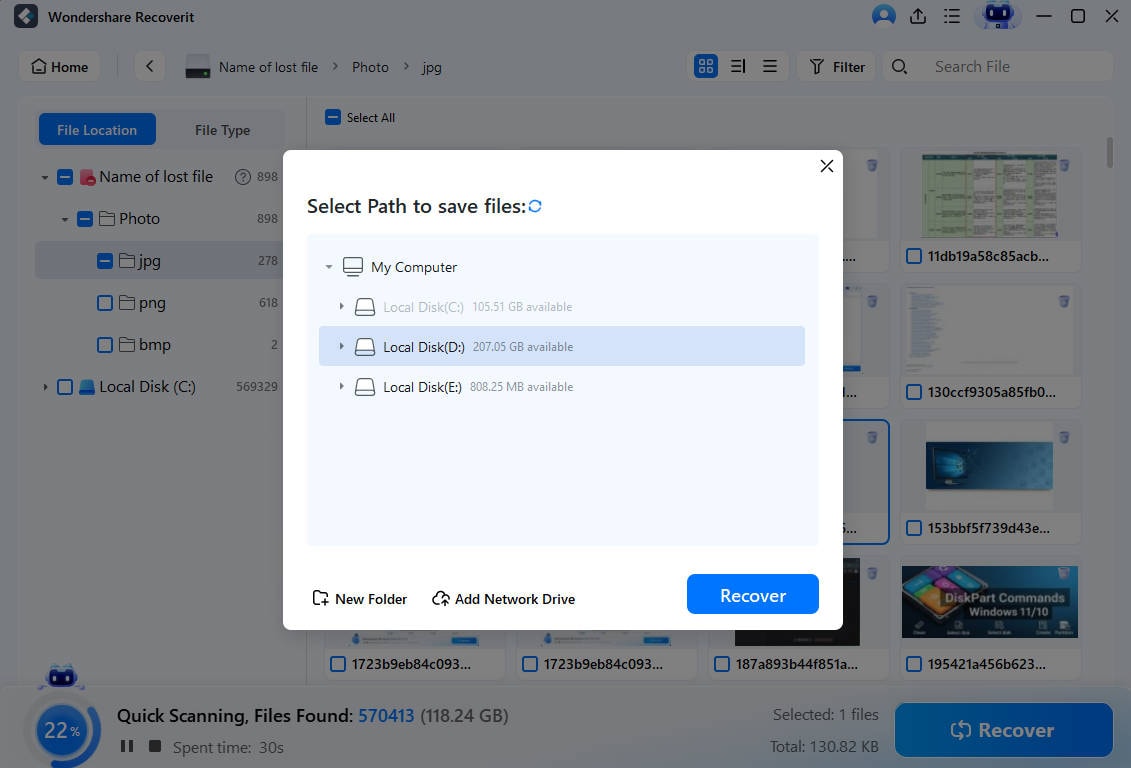

In dat scenario is het een goed idee om tools voor gegevensherstel bij de hand te hebben. Je kunt er niet op vertrouwen dat hackers je bestanden ontsleutelen als je betaald hebt, maar je kunt wel vertrouwen op data recovery apps zoals Wondershare Recoverit om je gegevens te redden in het geval van een aanval.

Omdat het meer dan 1.000 bestandstypen ondersteunt, kan deze app je helpen bij het herstellen van documenten, foto's, video's en muziek die je mogelijk bent kwijtgeraakt door recente computervirusaanvallen. Bovendien ondersteunt het meer dan 2000 opslagapparaten, waaronder interne en externe schijven, USB's, NAS-servers en alles wat een virus zou kunnen infecteren.

Wondershare Recoverit is opmerkelijk makkelijk te gebruiken. In het geval dat een virus of malware uw computer infiltreert en gegevensverlies veroorzaakt, volg dan deze stappen:

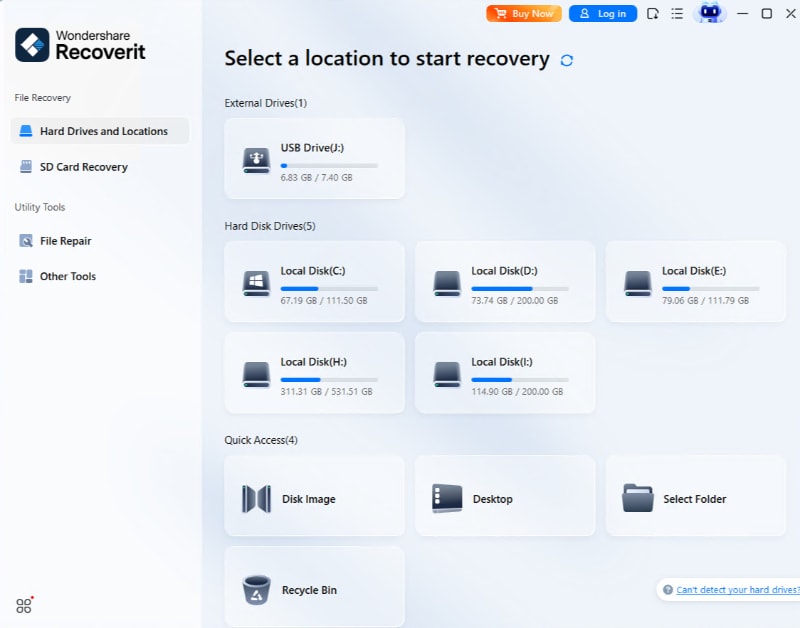

- Start Wondershare Recoverit op uw PC en kies Harde schijven en locaties.

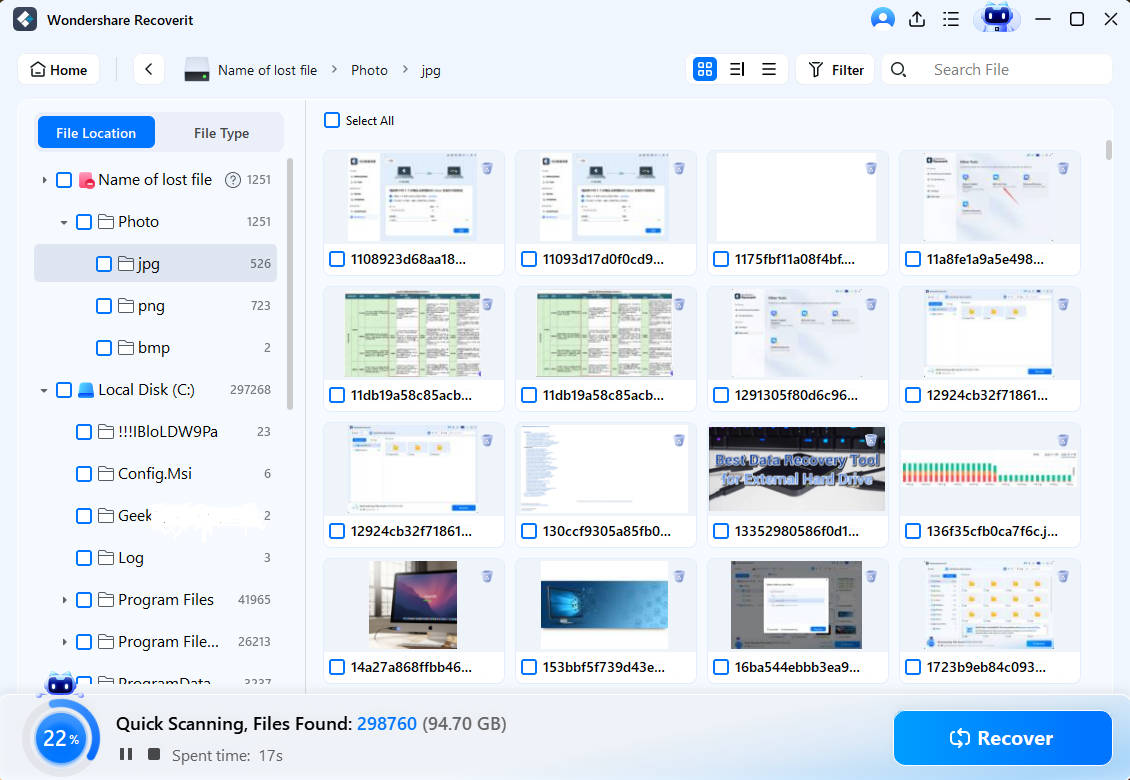

- Kies het met het virus besmette schijfstation en de app begint automatisch met een grondige scan. (Mogelijk moet je de app meerdere keren gebruiken voor verschillende schijfstations).

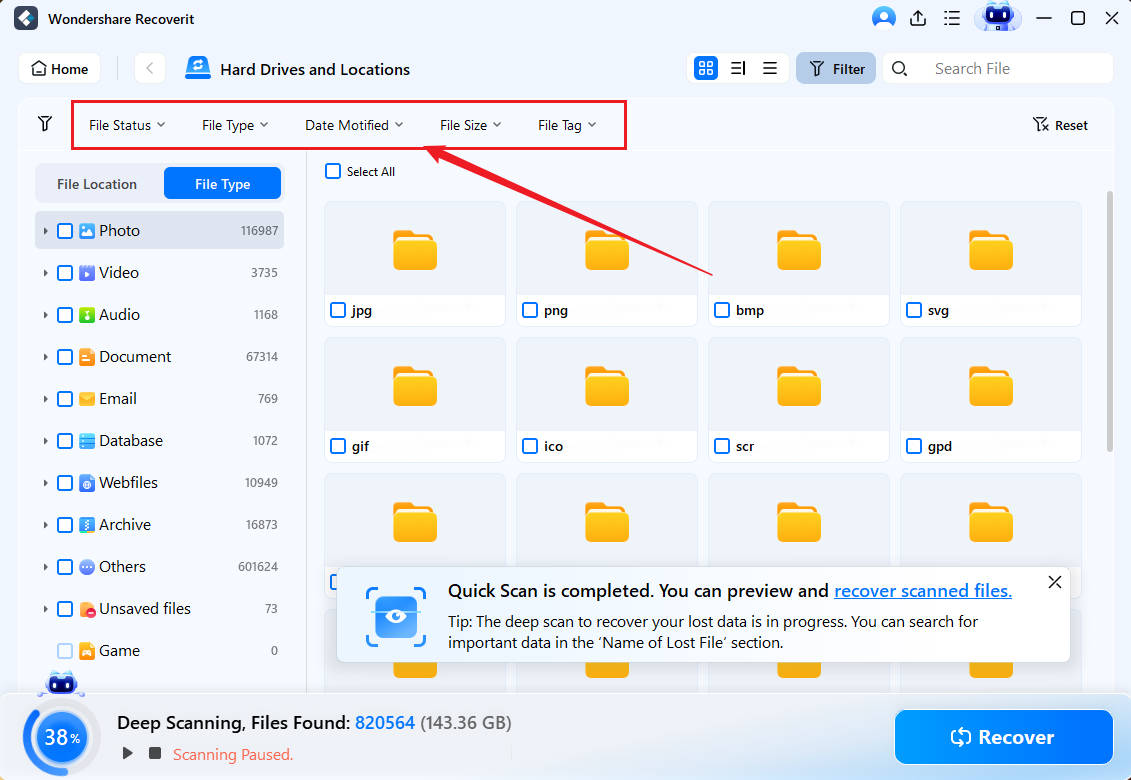

- Diverse bestandsfilters toevoegen en aanpassen om de dieptescan te versnellen.

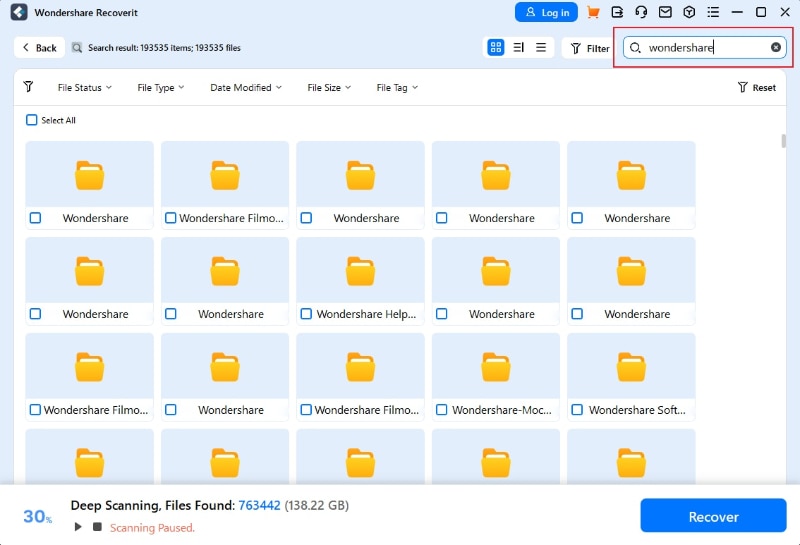

- Gebruik trefwoorden om de scan te versnellen en naar specifieke bestanden te zoeken.

- Bekijk een voorbeeld van de ontdekte bestanden om hun integriteit te verifiëren en te controleren of dit de bestanden zijn die je zoekt.

- Zodra het de bestanden vindt die je wilt, kun je de scan pauzeren of stoppen en de bestanden herstellen naar een veilige locatie door op Recover te klikken.

Dat is alles wat je moet doorlopen. Met Wondershare Recoverit in je arsenaal heb je meer kansen om de strijd tegen de huidige kwaadaardige virussen en malware te winnen.

🔋Gebruik een back-upsoftware

Een paar honderd dollar lijkt misschien niet veel om je dierbare herinneringen terug te krijgen, maar zoals we al hebben gezegd, is er geen garantie dat aanvallers je gegevens ooit zullen ontsleutelen. Back-ups maken van gegevens is de enige manier om met deze situatie om te gaan, en het is sterk aanbevolen om betrouwbare back-upsoftware zoals Wondershare UBackit te gebruiken en voorbereid te zijn op virusaanvallen.

🔋Een advertentieblok toevoegen

Hackers gebruiken vaak pop-upadvertenties op verschillende drukbezochte websites om gebruikers te verleiden tot het downloaden van kwaadaardige software.

Gelukkig bestaan er ook talloze gratis ad-blockprogramma's zoals AdBlock, Adblock Plus, uBlock Origin en Ghostery, en die zijn zeker aan te raden. Hiermee kun je de kans dat je per ongeluk op de verkeerde downloadknop klikt drastisch verkleinen en 99 procent van de vervelende pop-upadvertenties blokkeren.

🔋OS en apps bijwerken

Je loopt een veel groter risico op een computervirus als je niet de meest recente versie van je besturingssysteem gebruikt. Omdat oudere apps en OS-versies kwetsbaarder zijn, azen hackers hier graag op en gebruiken ze als hun voornaamste doelwit.

De sleutel tot het verlagen van het risico op besmetting met malware is het up-to-date houden van je besturingssysteem en reguliere apps. Je moet gebruik maken van de mogelijkheid om automatische back-ups van je systeem te maken om het aantal kwetsbaarheden te verminderen. Het is ook een goede gewoonte om apps wekelijks of maandelijks handmatig bij te werken.

🔋Bekijk de downloads

De meeste computergebruikers denken dat ze veilig zijn als ze bestanden downloaden van een beveiligde bron. Kwaadaardige en frauduleuze apps bestaan, maar het verkrijgen van een beveiligingscertificaat is tegenwoordig heel eenvoudig.

Om dit tegen te gaan, moet je goed opletten wat je downloadt en waarvandaan. Controleer de grootte van het bestand om er zeker van te zijn dat de gedownloade en verwachte grootte overeenkomen. Gebruik MD5sum tools zoals MD5 file checksum om de integriteit van het bestand te controleren. Lees recensies over websites die je gebruikt en zoek naar feedback over apps die je van plan bent te downloaden.

🔋Vermijd twijfelachtige beeldnamen

Velen van ons controleren de afbeeldingsnamen waarop we klikken niet totdat we een waarschuwing zien, of we nu surfen of aan het werk zijn. De meeste infecties worden echter veroorzaakt door twijfelachtige afbeeldingsnamen, die je zorgvuldig moet controleren voordat je ze bezoekt omdat hackers gemakkelijk bekende gebruikersinterfaces kunnen imiteren, maar geen URL's kunnen gebruiken die al geregistreerd zijn.

Daarom moet je werken aan je surfgedrag. Hoewel het ongetwijfeld een vaardigheid is die tijd kost om onder de knie te krijgen, is het de moeite waard om jezelf te trainen in het snel scannen van afbeeldingsnamen voordat je erop klikt. Uiteindelijk kan zelfs de kleinste variatie in de URL aangeven dat je te maken hebt met een kwaadaardige afbeeldingsnaam en mogelijk een infectie.

🔋Gebruik 2FA en sterke wachtwoorden

Hoewel brute force aanvallen niet zo succesvol zijn als andere hacktechnieken om zwakke wachtwoorden te kraken, moet je toch onthouden hoe belangrijk wachtwoorden zijn. De meeste gehackte accounts hebben korte, zwakke wachtwoorden zoals "wachtwoord", "12345678", "pass1234", enz. wanneer er gegevens uitlekken op websites.

Je veiligheid wordt enorm vergroot als je langere, sterkere wachtwoorden gebruikt die een combinatie van hoofdletters, kleine letters, cijfers en speciale tekens bevatten. De taak van de hacker wordt ook veel moeilijker gemaakt door twee-factor authenticatie (2FA) tools, die toegang tot je telefoon vereisen.

Conclusie

De digitale wereld is gevuld met voortdurend veranderende bedreigingen. We zijn tot in detail ingegaan op hoe de nieuwste virusaanvallen, zoals mindware, clop ransomware, RaaS hackersgroepen, Onyx, Zeus Gameover en andere voorbeelden, evolueren, infecteren, verspreiden en financiële informatie stelen. Deze virustypen hebben enorme chaos veroorzaakt.

Gelukkig hebben cyberbeveiligingsprotocollen de afgelopen jaren ook een aanzienlijke evolutie doorgemaakt. In combinatie bieden ze een veilige omgeving voor gegevens, zodat gebruikers hun bestanden kunnen beschermen tegen geavanceerde cyberaanvallen - maar alleen als ze hun manier van downloaden, updaten, scannen en browsen aanpassen.

Bovendien, applicaties zoals Wondershare Recoverit doen fantastisch werk in het herstellen van beschadigde en virus-aangetaste bestanden, zelfs als de meest recente malware bedreigingen erin slagen om langs uw cyberbeveiliging verdediging te komen. In het geval van een virusaanval is het herstellen van je belangrijke gegevens ook eenvoudig met betrouwbare back-upsoftware zoals Wondershare UBackit.

Het gebruik van deze tools wordt sterk aangeraden als alternatief voor het betalen van losgeld, omdat het niet garandeert dat hackers je bestanden zullen teruggeven.